2. 北京邮电大学 信息安全中心, 北京 100876;

3. 浙江省可视媒体智能处理技术研究重点实验室, 浙江 杭州 310023;

4. 上海建桥学院 信息技术学院, 上海 201315

2. Information Security Center, Beijing University of Posts and Telecommunications, Beijing 100876, China;

3. Key Laboratory of Visual Media Intelligent Processing Technology of Zhejiang Province, Hangzhou 310023, China;

4. School of Information Technology, Shanghai Jianqiao University, Shanghai 201315, China

信息隐藏是指设法在载体数据中嵌入秘密信息,嵌入的信息不应影响载体的使用,甚至不能引起隐写分析者的怀疑,即不引起载体感知性的改变[1].一旦掩密载体被怀疑携带了秘密信息,就意味着信息隐藏的失败.根据不同的应用背景,信息隐藏的两个最直接的约束条件分别是不可感知性和安全隐写.引起载体感知性改变或不安全隐写的最主要原因是嵌入容量,通常情况下,嵌入的容量越大,载体的改变就越容易被肉眼感知或被隐写分析工具所检测.给定一幅大小固定的图像,在隐写算法确定的情况下,则其最大嵌入容量是确定的.那么,在不引起怀疑的约束条件下,其信息隐藏的最大容量是多少,也就是容量上限问题,是近年来信息隐藏研究者非常感兴趣的议题[2, 3].

现有信息隐藏容量的研究主要是建立信息隐藏的理论模型.Moulin等人[4]提出了将最大可靠传输率作为隐写容量的通信模型.Cohen等人[5]在假设载体信息是各态历经的条件下给出了信息隐藏容量的估算模型, Somekh-Baruch等人[6]对信息隐藏容量的研究工作是对Moulin模型的扩展,文献[7]提出了基于嵌入容量的安全隐写方法,分析了图像复杂度与嵌入容量的关系.文献[8]引入格理论对信息隐藏容量进行分析与研究,其信息隐藏容量只适用于载体服从高斯分布的情形.这些研究主要集中在理论模型方面,对容量估算有理论指导意义,但不能实现工程方面的应用,甚至一些很具影响力的测评平台[9-12]都未涉及隐写容量的评估.在基于“失真不可感知的控制模型”的约束条件下,文献[13]对空域图像的最大隐写容量进行了研究.该文指出:最大隐写容量不仅与嵌入强度有关,而且与图像尺寸大小、粗糙度、视觉敏感度等因素相关;并根据主观评价指标,设计了行之有效的空域图像最大隐写容量的估算方法.该文虽然具有一定的工程意义,但其受制于主观评价体系.

本文提出了基于MPUI模型下的JPEG2000图像的最大隐写容量的估算方法.根据JPEG2000压缩原理以及人眼对小波系数改变的敏感程度,研究了小波子带系数发生改变所引起图像失真的代价函数,并借助失真代价函数值来区分小波系数的承载能力:失真代价函数值越小,该小波系数的承载能力就越强;反之,失真代价函数值越大,该小波系数的承载能力就越弱.当失真代价函数值大于1时,该系数就被定义为湿系数,不能够承载任何秘密信息.本文通过最大写容量估算实验以及位满嵌入、过位嵌入和湿嵌入这3种有效性评估实验,其结果表明,本文提出的方法能够有效地评估JPEG2000图像的最大隐写容量.

本文第1节引入问题来源,即MPUI模型下隐写容量估算方法.第2节介绍JPEG压缩标准.图像失真度量方法在第3节介绍.第4节介绍失真度量方法,并引入失真代价函数.第5节介绍隐写容量估算方法.仿真实验在第6节介绍.第7节进行全文总结.

1 失真不可感知的控制模型(MPUI模型)隐写技术的研究已经发展了近20年,到目前为止,一直存在两种应用分支:一种是用于隐蔽通信的“信息隐藏”,另一种是用于版权保护的“数字水印”.它们有一个共同的特点:都是将一些信息嵌入到载体数据中去.因此,“信息隐藏”与“数字水印”的核心是一致的,我们统称为“广义信息隐藏”[14].但是,这两种技术的研究应用环境不同,导致研究的侧重点和要求各不相同.

从隐写容量方面看,目前主要存在两种控制模型的研究:一种是基于掩密通信的隐写容量控制模型,一种是基于数字水印的隐写容量控制模型.掩密通信着重于给定一个失真度值,载体图像的容量是多少?简称为DLS (distortion-limited sender);而数字水印着重于给定一个水印信息量,何种嵌入方式才能使载体图像的失真度最小,简称为PLS(payload-limited sender).对这两种控制模型,Tomas Filler等人[15, 16]描述为:

· DLS模型(distortion-limited sender):固定的失真度,最大的容量,即:

![]() 约束条件:Ep[D]=De (1)

约束条件:Ep[D]=De (1)

· PLS模型(payload-limited sender):固定的容量,最小的失真,即:

![]() 约束条件:H(p)=m (2)

约束条件:H(p)=m (2)

公式(1)和公式(2)中的p表示嵌入算子,E[×]表示均值算子,D表示失真度,而De则表示固定的失真值,H(p)表示秘密信息量,m则表示给定的水印长度.文献[15]中使用综合格编码(syndrome trellis codes,简称STCs)方式对加性隐写进行了最小失真测度的研究,报告了不同失真测度的隐写容量集.综合格编码的精髓是卷积码,我们知道,传统JPEG图像的编码方式是对图像进行离散余弦函数卷积编码,而JPEG2000图像的编码方式是基于离散小波变换的卷积编码,因此,传统JPEG与JPEG2000的编码都属于卷积码形式.但是,传统的JPEG是进行固定大小分块卷积,而JPEG2000的分块没有固定,可以把整幅图像当作一块进行卷积,也可以将图像等分成若干小块进行卷积[17].这样笼统地研究不同失真测度与隐写容量的关系,使得该研究的价值在工程应用方面大打折扣.

抛开具体的嵌入算法,对于给定一幅JPEG2000图像,在失真不可感知的约束条件下,该图像的最大承载秘密数据量(最大负荷能力)是信息隐藏研究者,特别是数字水印研究者非常感兴趣的议题[13].在该约束条件下图像的最大隐定容量,我们称其为失真不可感知的控制模型(MPUI),具体控制模型可描述为:

· MPUI模型(maximize payload under imperceptive):失真不可感知条件下最大隐写容量,即:

![]() 约束条件:Ep[D]≤Di (3)

约束条件:Ep[D]≤Di (3)

这里的Di表示不可感知的失真度.本文将着重研究给定一幅JPEG2000格式的图像,在失真不可感知的约束条件下,其最大的隐写容量问题,这项研究将有助于信息隐藏容量问题的发展.为了解决这个问题,本文下面简单地对JPEG2000压缩标准进行介绍.

2 JPEG2000标准简介JPEG2000是由国际标准化组织(ISO)、国际电信联盟(ITU)、国际电工委员会(IEC)于1997年3月共同制定的静态图像压缩标准[16],其目的是为了减小静态图像的存储空间、节省网络传输的带宽.数字图像已经成为互联网的一个重要组成部分,JPEG2000为图像设计提供了一个强大的新工具.与早期的JPEG标准相比, JPEG2000具有以下几点优势[17]:① 卓越的低比特率性能;② 连续色调和二层压缩;③ 无损和有损压缩;④ 像素精度和分辨率渐进传输;⑤ 兴趣区域(ROI)编码;⑥ 开放的体系结构;⑦ 位错误的鲁棒性;⑧ 图像安全性保护.

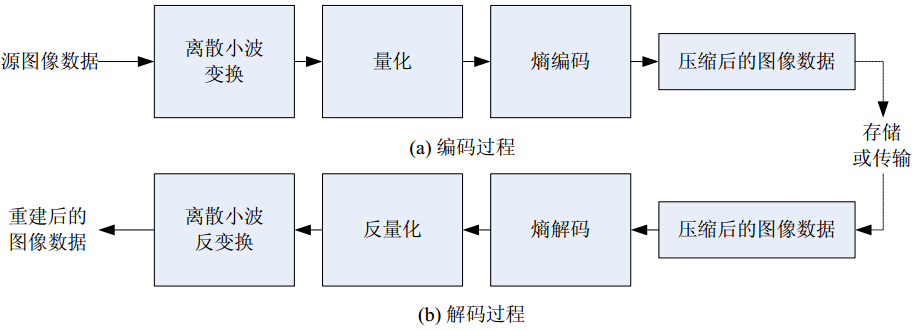

JPEG2000编解码架构如图 1所示.

| Fig. 1 General block diagram of the JPEG2000图 1 JPEG2000编解码一般过程框图 |

粗看JPEG2000编解码流程图,与传统的JPEG编解码流程很相似,但实际上却有着明显的不同:

1) 传统的JPEG编码是先将图像分解成若干个8x8子块,然后进行DCT变换,但JPEG2000可以将整幅图像分解成若干大小相等的子块,然后进行小波变换,也可以将整幅图像直接进行小波变换;

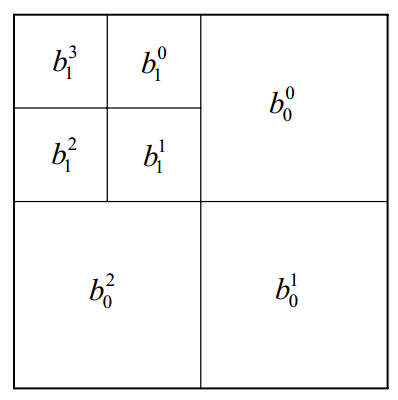

2) 传统的JPEG编码只进行1次DCT变换,而JPEG2000可以进行2次、3次小波变换(图 2是Lena图像的二级Daubechies 9/7小波分解所得);

| Fig. 2 Two-Level dyadic wavelet decomposition of the image “Lena”图 2 图像“Lena”的二级小波分解图 |

3) JPEG2000在对图像预处理过程中,需要对图像像素进行电平偏移(DC level shifting),即每个像素值减去2P-1,P是像素精度,而传统的JPEG只需将图像调整成大小为8x8的整数倍(不足的后面补0);

4) JPEG2000每个子带只有一个量化步长,也可以整个小波系数只有一个量化步长,而传统的JPEG往往有一张8x8大小的量化表;

5) 传统的JPEG在熵编码前先要对DC系数进行差分编码,而JPEG2000则不需要这一步.

3 图像失真度量方法重构后的图像或修改后的图像是否失真?或失真多少?需要以原始图像作为参考,才能做出判断.失真判断一般有两种方法:一种是主观感知判断,另一种是客观度量判断.主观感知判断往往需要多名图像方面的专家利用视觉感知来做出判断;而客观判断主要采用一些可量化的方法,如失真测度[18]、信噪比(SNR)、峰值信噪比(PSNR)等.这些方法一般都在空域里进行.本文采用PSNR作为空域图像的失真度量方法.

3.1 空域失真度量方法图像感知性改变有两种评价标准:一种是客观评价标准,一种是主观评价标准.

3.1.1 客观度量指标不失一般性,我们称x为原始灰度图像,原始干净图像经某种隐写算法嵌入秘密信息后,得到一幅掩密图像(stego-imge) y.那么,空域失真均方误差Dsd为

Dsd=E[|x-y|2] (4)

其中,E[×]为均值算子,那么以分贝(dB)为单位的PSNR定义为

b=10log10((255x255)/D(x,y)) (5)

对于任意给定一幅宿主图像,其自身的信息量都定义为255x255,是一个定值,图像的改变量仅与失真均方误差Dsd有关.若嵌入的数据量越多,则失真误差Dsd就越大,那么b就越小,掩密图像就越容易发生感知性改变;反之,若嵌入的数据量越小,则失真均方误差Dsd就越小,b就越大,掩密图像就越不容易发生感知性改变.

3.1.2 主观度量指标依靠人类视觉对失真和畸变的主观评价,分辨出图像的失真程度,如对伪轮廓、方块效应、振铃效应、几何失真和颗粒效应等.Komiya等人[19]的质量等级标准将图像可感知性改变划分为5个等级,本文对每种等级给予数值化:非常不明显(2)、不明显(1)、稍明显(0)、明显(-1)、很明显(-2).然而,主观评价受个体经验影响很大,比如:专业的摄影师和普通人对图像的主观测试,得出的结果可能相差很大.同时,这种方法还受观测者的观测动机、观测环境和其他因素的限制和影响.显然,主观评价具有一定的不确定性.因此,主观评价一般采用多位图像专家参与评价的方式,则平均等级可以通过公式(6)给出:

![]() (6)

(6)

公式(6)中,Sci是第i级对应的分值,ni是此次分级中观察者的数目.R值越大,掩密图像改变的察觉性就越低; R值越小,掩密图像可感知性就越明显.根据实验结果,观察者不能准确地判断出图像被修改的R值应不大于0.1,设定观察者考虑一个容忍范围为0.2,当平均等级R落在[-0.1,0.1]范围内时,不作判断;而当R值小于-0.1时,观察者能够清楚地断定图像发生了可感知性改变,也就意味着隐写失败[7].因此,一幅掩密图像不能被观察者察觉的R值范围应落在[-0.1,2]内.图 3描述的是一个主观评价判决器.

| Fig. 3 Discrimination classifier based on subjective estimating图 3 主观评价判决器 |

3.2 DWT域失真度量方法

JPEG2000图像是以小波子带系数进行熵编码,图 4是图像二级小分解后的表示形式.在进行熵编码前先要对小波各子带系数进行量化[17]:

![]() (7)

(7)

| Fig. 4 Sketch of the decomposition of an image in two resolution levels through the DWT图 4 DWT域图像二级小波分解示意图 |

公式(7)中的ab(u,v)表示量化前b子带(u,v)位置的小波系数,qb(u,v)表示量化后的小波系数,Db表示b子带的量化步长,ë×û为向下取整算子,sign(×)为符号算子.对于二级小波分解的小波子带b,可以表示为如图 4所示的7个子带.其中,

![]() (8)

(8)

公式(8)中的P表示图像像素精度,一般取8;Gb在9/7小波分析滤波器中取0[20].根据JPEG2000的定义,m和e分别占11位和5位,这两个参数保存在JPEG2000图像的头文件中.

实际上,JPEG2000是通过量化表参数来控制压缩率的,表 1是3种压缩情况(case 1~case 3)的各个子带的量化步长.显然,量化表参数e起决定性的作用.随着e的改变,量化步长呈指数级变化.量化步长越大,图像的压缩率就越高.因此,Case 3的压缩率高于Case 2,Case 2的压缩率高于Case 1.

| Table 1 Relation between compression and wavelet sub-band quantization step 表 1 压缩率与小波子带量化步长的关系 |

基于JPEG2000图像的隐写,一般都是以量化后小波系数为载体.因为如果对量化前小波系数进行隐写,那么隐写后经量化处理,秘密信息位很可能被量化消除.这样的隐写难以保证自鲁棒性,这是隐写者所不愿看到的.不妨设一幅干净的JPEG2000图像的小波系数(量化后)为![]() ,经某种隐写算法隐写后得到的掩密小波系数为

,经某种隐写算法隐写后得到的掩密小波系数为![]() ,那么可以定义小波域的失真度量[18]为

,那么可以定义小波域的失真度量[18]为

![]() (9)

(9)

公式(9)中,rb(u,v)表示在b子带(u,v)位置上的系数失真代价函数,其取值范围为0≤rb<+¥.失真代价函数值越小,该系数承载秘密信息的能力就越强;反之,该系数的承载能力就越弱.子带系数经隐写后发生改变,经解码成空域图像时,改变量就被分散在整幅图像中,有些系数发生改变,从而反映出,空域失真要强烈些,而有些却反映要弱些.例如,图 4中细节子带![]() 发生改变引起的失真强度显然比对角子带

发生改变引起的失真强度显然比对角子带![]() 要剧烈,这是因为细节子带集中了图像大部分能量,而对角子带只集中了图像的高频能量.

要剧烈,这是因为细节子带集中了图像大部分能量,而对角子带只集中了图像的高频能量.

文献[21, 22, 23]研究表明,失真代价函数主要与人眼视觉系统(HVS)有关,下节介绍失真代价函数的计算方法.

4 失真代价函数的计算方法 4.1 小波域的人眼视觉系统(HVS)文献[18, 21, 22]提出了基于人眼视觉系统的临界量化步长(just noticeable quantizer step-size,简称JNQS)Db的计算方法,他们认为:利用该量化步长对小波系数进行量化,不但编码效率高,即压缩率高,而且解码图像与原始图像比较,失真不容易被感知到[23].如果量化步长大于临界量化步长,那么解码图像的失真将被人眼感知.借鉴他们的HVS方法,我们对二级小波分解的最佳临界量化步长计算方法定义如下:

JNDb(l,q,u,v)=Q(l,q)xL(l,u,v)xX(l,u,v)0.2 (10)

公式(10)的Q为频率敏感度,L为亮度敏感度,X为纹理敏感度.根据JPEG2000压缩算法,采用二级层次小波分解的l={0,1},方向q={0,1,2,3},如图 4所示.其中,频率敏感度为

![]() (11)

(11)

低频子带系数![]() 代表了该图像的亮度.Lewis等人[23]认为,亮度越低,人眼越敏感,这是不符合HVS特性的;Barn等人[22]虽然提出了人眼在低亮度和高亮度区域不敏感,但并未指出很亮区和很暗区之间的敏感性也存在差异.Feng等人[18]认为,人眼对亮度的敏感呈非线性,在很亮区敏感性低,而在很暗区域敏感性更低.

代表了该图像的亮度.Lewis等人[23]认为,亮度越低,人眼越敏感,这是不符合HVS特性的;Barn等人[22]虽然提出了人眼在低亮度和高亮度区域不敏感,但并未指出很亮区和很暗区之间的敏感性也存在差异.Feng等人[18]认为,人眼对亮度的敏感呈非线性,在很亮区敏感性低,而在很暗区域敏感性更低.

考虑到JPEG2000压缩过程中的电平偏移性,结合上述方法,本文采用的亮度敏感度计算方法为

![]() (12)

(12)

其中,![]() ,é×ù为向上取整(ceil)算子.

,é×ù为向上取整(ceil)算子.

纹理敏感性是HVS中重要的特性之一,人眼对平滑区域的改变非常敏感,而对纹理较强区域则不敏感.图像的边缘信息对视觉也很重要,特别是边缘的位置信息,人眼很容易感觉到边缘的位置变化,而对于边缘的亮度误差人眼并不敏感.因此,本文借鉴文献[23]的纹理敏感度计算方法:

![]() (13)

(13)

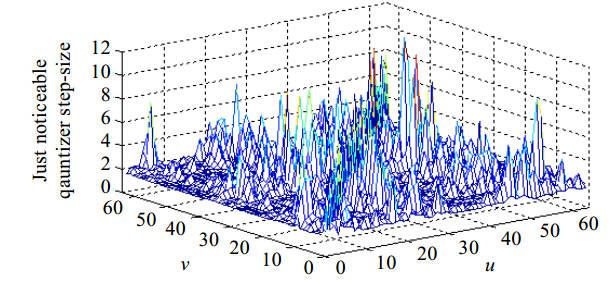

这里,Var(×)为方差算子.由此,通过公式(10)~公式(13)计算出JPEG2000图像的子带系数的临界量化步长.图 5是Lena(大小为256x256,压缩率为0.25bpp)图像的小波子带![]() 的临界量化步长.图 5表明:同一子带中,不同频率系数的临界量化步长不相同,而且相差很大.说明了同一子带不同频率的系数,其承载能力是不相同的.

的临界量化步长.图 5表明:同一子带中,不同频率系数的临界量化步长不相同,而且相差很大.说明了同一子带不同频率的系数,其承载能力是不相同的.

| Fig. 5 Just noticeable qauntizer step-size of |

4.2 失真代价函数

基于JPEG2000格式的隐写方法,其嵌入算子主要针对量化后的小波系数.经隐写后图像是否失真的参照是原始JPEG2000图像,而且在JPEG2000标准中,一般每块小波子带只有一个量化步长.

设一幅JPEG2000图像b子带的量化步长记为Db,![]() ,该子带中每个系数的临界量化步长记为JNDb(u,v).由公式(6)可知,量化造成的不可逆误差落在(-Db,Db)开区间内.如果采用临界量化步长对小波系数进行量化操作,那么人眼感知不到量化造成的失真,而临界量化步长的量化误差范围为(-JNDb,JNDb).对于在JPEG2000格式图像内隐写,子带系数只要改变1位,那么反量化后的子带系数至少改变了Db.如果Db<JNDb,那么肉眼察觉不到图像的失真;反之,如果Db≥JNDb,那么图像的失真就容易被肉眼感知.由此,我们可以得到小波域内的失真代价函数rb(u,v)为

,该子带中每个系数的临界量化步长记为JNDb(u,v).由公式(6)可知,量化造成的不可逆误差落在(-Db,Db)开区间内.如果采用临界量化步长对小波系数进行量化操作,那么人眼感知不到量化造成的失真,而临界量化步长的量化误差范围为(-JNDb,JNDb).对于在JPEG2000格式图像内隐写,子带系数只要改变1位,那么反量化后的子带系数至少改变了Db.如果Db<JNDb,那么肉眼察觉不到图像的失真;反之,如果Db≥JNDb,那么图像的失真就容易被肉眼感知.由此,我们可以得到小波域内的失真代价函数rb(u,v)为

![]() (14)

(14)

公式(14)中,Db为大于等于1的整数,当Db等于1时为无损压缩.当rb(u,v)>1,表示此小波系数不允许改变,借鉴空域湿像素[24, 25]的概念,我们称其为湿系数;反之,当rb(u,v)≤1时,我们称其为干系数,只有干系数才能用于承载秘密信息.

5 隐写容量的估算方法 5.1 隐写方案设计加性嵌入算法是目前隐写算法的主流技术,一些典型的隐写方法,如F5[26],PQ[27],YASS[28],MB[29], Outguess[30],Jsteg[31]和文献[32]等,都属于加性隐写术.

S=X+aW (15)

其中,X是用来携带秘密信息的DCT系数集(DCT域隐写)或像素集(空域隐写),简称为实际载体数据集;a是强度因子,用于控制嵌入强度;W为秘密信息位;S表示掩密图像DCT系数集或像素集.概括这些隐写术的具体嵌入算子,不外乎如下两种:一种是逐位替换,如最低有效位替换,通常称为LSB;另一种是加减操作.本文的目的是为了研究在不引起可感知性改变的约束条件下,JPEG2000图像小波子带系数的最大承载能力,也就是最大隐写容量问题.为了快速、有效地估算出JPEG2000图像的最大隐写容量,借鉴空域和DCT域的加性隐写术,本文也采用低位加性隐写算子p,具体描述如下:

假设二进制秘密数据m足够长,原始图像中b子带(u,v)位置上的小波系数为Xb(u,v),掩密图像b子带(u,v)位置上的小波系数为Sb(u,v).因为如果最低位发生改变,那么经反量化后,小波系数至多可能改变1倍Db;如果低2位发生改变,则可能使小波系数至多改变3倍Db;如果低3位发生改变,则可能使小波系数改变7倍Db;…因此,当临界量化步长JNDb(u,v)为量化步长Db的3倍以内,可以更改小波系数的最低位;当临界量化步长为量化步长3倍以上7倍以内时,可以改变低2位;当临界量化步长为量化步长7倍以上15倍以内时,可以改变低3位;以此类推,我们得到公式:

(16)

(16)

需要注意的是,公式(16)中的+W表示最低位加性操作,+2W表示低2位加性操作,+3W表示低3位加性操作,…加性隐写方法有下列两种概率分布函数:

或

或![]() (17)

(17)

公式(17)的左边是替换操作的分布模型,右边是加减操作的分布模型.

5.2 估算最大隐写容量的算法经过前一节的分析,对于给定一幅JPEG2000格式的图像,要在其小波子带系数内隐藏秘密信息,在隐写后图像失真不可感知的控制模型下,我们可以很容易地计算出JPEG2000图像的小波域最大隐写容量.具体计算算法步骤如下:

Step 1. 初始化最大隐写容量Pamax=0,读取给定的JPEG图像的小波子带系数;

Step 2. 由公式(10)~公式(13)计算出每个子带系数的临界量化步长JNDb(u,v);

Step 3. 读取该JPEG2000图像的头文件中每个小波子带的量化参数m(11bits)和e(5bits),再根据公式(8)计算出每个子带的量化步长Db;

Step 4. 由公式(14)计算出失真代价函数rb(u,v);

Step 5. 遍历每个子带系数,如果rb(u,v)≥1,那么将该系数标志为湿系数,跳过;否则,由公式(16)可知,最大容量估算变为

(18)

(18)

Step 6. 结束.

6 仿真实验为了实验验证在MPUI模型下图像最大隐写容量计算方法的有效性,本文做了如下几个实验.

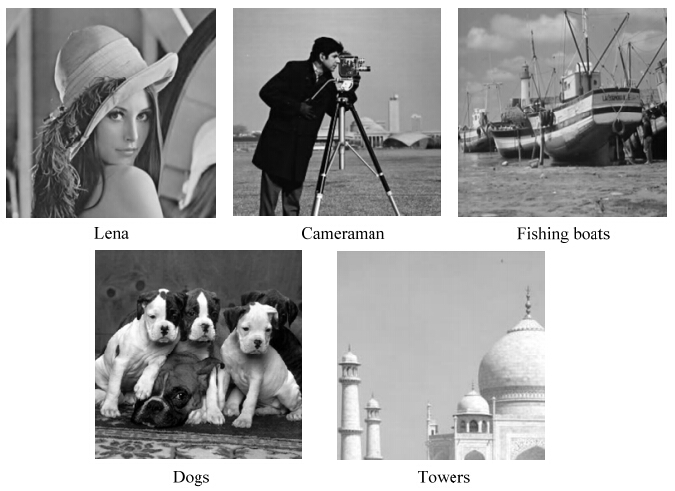

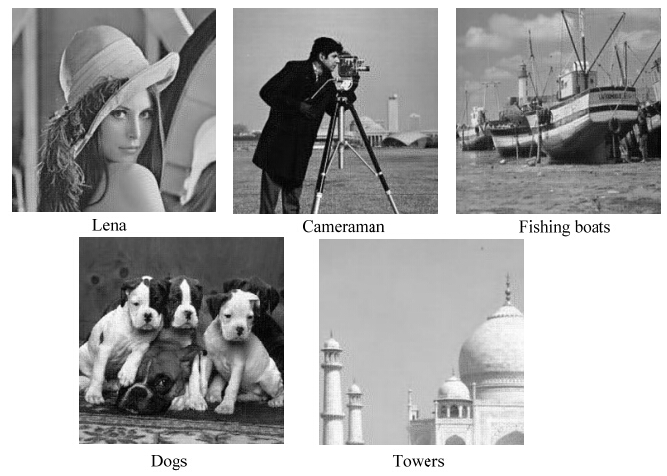

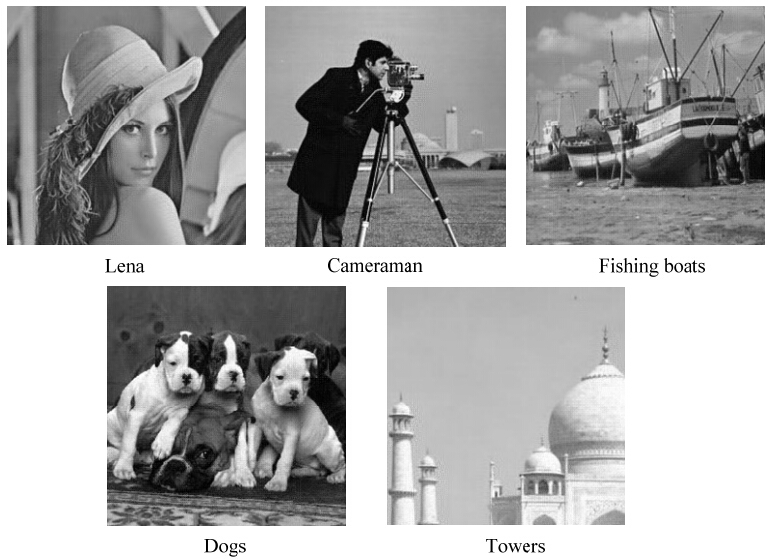

6.1 隐写容量实验结果我们收集了200幅图像,其中从网上下载了100幅[33]JPEG格式的图像,自行拍摄及一些经典图像100幅.用Photoshop CS5图像处理软件处理成大小为256x256、压缩成Case 1且为灰度的JPEG2000图像,这些图像中既有细节简单图像,又有纹理丰富图像;有山、水、人物、动物和建筑等.这样建立的图像库具有普遍性和合理性.并对Lena,Cameraman,Fishing Boats,Dogs和Towers这5幅经典图像另加两种压缩:Case 2和Case 3.图 6所示为一些经典图像按照Case 1压缩后得到的JPEG2000图像.

| Fig. 6 JPEG2000 sample images of compression Case 1图 6 Case 1压缩的JPEG2000样本图像 |

本文采用第5.2节的最大隐写容量计算步骤对这些图像进行了Matlab编程计算,得到表 2的容量结果.临界量化步长与图像的内容有关,图像质量的改变对临界量化步长影响不大.图像从Case 1变化到Case 2,再变化到Case 3,其子带量化步长成倍地增长,从而使代价函数值成倍地增大,那么容量就成倍地减少.由表 2可以看出,实验结果与理论分析相吻合.由此,我们可以得到这样的结论:在MPUI控制模型制约下,图像质量越好,其承载能力越强;图像质量越差,其承载能力就越弱.

| Table 2 Maximum steganographic payload for these sample images of three compression cases 表 2 3种压缩情况下样本图像的最大隐写容量 |

6.2 隐写容量估算方法的有效性

为了评估本文提出的最大隐写容量估算方法是否有效,我们分别进行位满嵌入、过位嵌入和湿嵌入这3种情况的实验.

6.2.1 位满嵌入的评价定义1. 假设JPEG2000中所有的干系数集为Cdry,每个干系数可能承载m位,m=1,2,…,N,如果每个干系数的m位都被嵌入过秘密数据,则称这种嵌入为“位满嵌入”.

显然,位满嵌入量就是本文提出的估算方法所得到的图像最大隐写容量.为了快速检验JPEG2000图像经最大隐写后是否还保持MPUI模型,即最大隐写容量估算方法的有效性,根据公式(16)采用替换嵌入方法[34, 35]进行“位满嵌入”.

图像质量的好坏一般在空域里评判.图像经隐写后是否发生改变,主要是通过主观感知来评判的,而图像质量是否发生改变,常常采用PSNR来度量.本文对图 6所示的样本图像进行位满嵌入,请5位长期从事图像方面的研究人员进行主观感知评判,根据第3.1.2节的评分规则,他们通过对比干净图像与相应的掩密图像,独立地给出评判分数,然后按照公式(6)计算出平均分等级分值R.客观评价采用公式(7)进行峰值信噪比计算,得到图像质量客观度量值,具体评判结果见表 3.

| Table 3 Perceptual rate scores of images and peak signal to noise ratio 表 3 图像感知分值与峰值信噪比 |

结合表 2和表 3可以看出:不同内容、不同图像压缩率的图像,在满嵌入的情况下,嵌入量越大,PSNR就越低.如Dogs图像,其承载能力最强,且满嵌入后的PSNR值最低;Towers图像承载能力最弱,而PSNR值最高.对照PSNR与感知分值,总体来说,PSNR值越高,隐写改变就越不容易被感知,呈现一种正比例关系,但这种关系不是绝对的.例如,比较Lena图像与Dogs图像,Lena图像的PSNR远大于Dogs的PSNR,而Dogs的感知分值却比Lena要高.这说明了不同内容之间的图像,就不存在这种正比例关系.

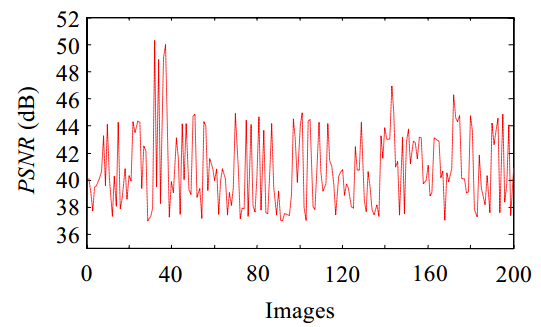

本文还对图像库中的200幅JPEG2000图像(Case 1压缩情况)进行位满嵌入并客观评价,得到如图 7所示的PSNR值.

| Fig. 7 Under Case 1 compression, the 200 images PSNR value after bit full embedding图 7 在Case 1压缩情况下,200幅图像经位满嵌入后的PSNR值 |

图 7中最大的PSNR值约为50.26dB,最小的PSNR值约为37.01dB,绝大多数图像的PSNR值都高于39dB,表明图像的质量都非常好.

表 3和图 7表明,在这种满嵌入方式下,其改变具有不可感知性.由此说明,在MPUI控制模型制约下,本文提出的JPEG2000图像最大隐写容量估算方法是有效的.

6.2.2 过位嵌入的评价

定义2. 如果干系数在位满嵌入的基础上,再往高一位嵌入1位信息,即在干系数上嵌入m+1位秘密数据,则称这种嵌入方式为“过位嵌入”.

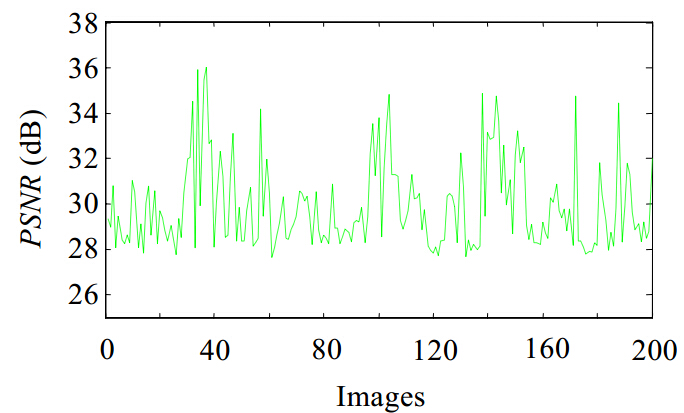

由前一节可知,位满嵌入量就是本文提出的估算方法所得到的图像最大承载量.如果进一步再往高一位嵌入秘密信息,图像改变不被感知,则说明本文提出的估算方法不够准确.为了进一步验证本文提出方法的有效性,我们进行了“过位嵌入”情况下的客观评价实验.实验结果如图 8和图 9所示.

| Fig. 8 Under Case 1 compression, the 200 images PSNR value after exceeding bit embedding图 8 在Case 1压缩情况下,200幅图像经过位嵌入后的PSNR值 |

| Fig. 9 Sample images after exceeding bit embedding (Case 1)图 9 经过位嵌入后的样本图像(Case 1) |

图 8是200幅JPEG2000图像(Case 1)经“过位嵌入”后得到的PSNR.最大的PSNR值为36.04dB,最小的PSNR为27.64dB,大多数图像的PSNR都集中在30dB附近.很明显,它们的PSNR值比位满嵌入情况时要小得多.30dB左右的图像,其改变几乎都能被感知.

图 9是5幅经曲图像经“过位嵌入”后得到的图像.对照图 6和图 9,其改变可感知性是非常明显的.也就说,在位满嵌入下,即使每个干系数再继续嵌入1位,其改变仍然是可以被肉眼察觉的.

6.2.3 湿嵌入的评价定义3. 假设JPEG2000中所有的湿系数集为Cwet,如果在每个湿系数嵌入1位秘密信息,则称这种嵌入方式为“湿嵌入”.

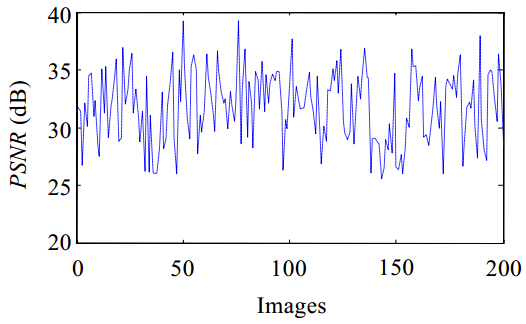

JPEG2000图像最大隐写容量是基于干系数集计算出来的,干与湿系数通过失真代价函数是否大于1来区分,如果失真代价函数大于1,则定义该系数为湿系数;否则,定义其为干系数.针对这种区分方法是否具有合理性,本文对图像库中的200幅Case 1压缩的JPEG200图像进行了湿嵌入评价实验.湿嵌入方法由定义3给出.实验结果如图 10和图 11所示.

| Fig. 10 Under Case 1 compression, the 200 images PSNR value after wet embedding图 10 在Case 1压缩情况下,200幅图像经过湿嵌入后的PSNR值 |

| Fig. 11 Sample images after wet embedding (Case 1)图 11 经过湿嵌入后的样本图像(Case 1) |

图 10中最大的PSNR值为39.27dB,最小的PSNR为25.59dB,大多数图像的PSNR都集中在33dB附近.很明显,它们的PSNR值比“位满嵌入”情况时要小得多,而比“过位嵌入”时略大.当然,33dB左右的图像,其改变几乎都能被感知.由此说明,本文“干、湿”系数的定义满足于大多数图像.

图 11是5幅经曲图像经过湿嵌入后得到的图像.与图 6和图 9比较,其改变可感知程度略小于图 9,但其改变可感知性是明确的.

7 总 结在近20年里,信息隐藏技术的研究已经取得了长足的进步,并且在数字水印和掩密通信等诸多领域中得到广泛应用.但在失真不引起感知的条件下,研究人员却很少对图像的最大承载能力进行研究.

从隐写容量方面看,目前主要存在两种控制模型的研究:一种是基于掩密通信的DSL控制模型,一种是基于数字水印的PLS控制模型.这两种控制模型适用于具体的隐写方法,抛开了具体的嵌入算法,对于给定一幅JPEG2000图像,在失真不可感知的约束条件下,该图像最大负荷能力是信息隐藏研究者非常感兴趣的议题.

本文结合JPEG2000的压缩原理、HVS原理以及小波系数的JNQS,借助于失真代价函数,提出了在保持MPUI控制模型下,JPEG2000图像最大隐写容量估算方法.通过3种压缩情况下容量估算实验以及位满嵌入、过位嵌入和湿嵌入实验,有力地证明了该估算方法的有效性.

表 4总结并比较了我们提出的容量估算方法及早期文献所提出的方法,可以归纳为以下几点:

| Table 4 Summarization for previous works and our proposed method 表 4 本文的方法与早期文献的比较 |

1) 大部分隐写容量方面的文献(如文献[4, 5]等)都把信息隐藏抽象成一种通信理论模型,针对不同模型得出不同的容量表达式,但这些模型的抽象化,对具体实物图像的隐藏信息容量估计仅起到理论指导作用,不利于工程的实现.而我们提出的针对具体图像的容量估计方法更贴近工程应用;

2) 文献[7]提出了基于DCT域的安全隐写容量的估算方法,但其只做了一些实验来说明图像复杂度对隐写容量的影响,而没有得到具体的容量估算方法;

3) 文献[13]提出了空域最大隐写容量的估算方法,并实验测试其方法的有效性,但该方法仅适用于空域隐写技术;

4) 文献[15, 16]根据各种具体的隐写方法,提出了在DLS或PLS控制模型下的容量估算法理论,但它仅适用于确定的嵌入方法,不具有隐写容量评估的通用性;

5) 与其他早期文献相比较,本文根据JPEG2000图像的压缩原理,抛开具体的嵌入方法,提出了JPEG2000图像的最大写容量估算方法,并经过大量实验测试以及主客观评价体系,证实了我们的估计方法的有效性.

| [1] | Li S, Zhang XP, Wang SZ. Digital image steganography based on tolerable error range. Journal of Image and Graphics, 2007,12(2): 212-217 (in Chinese with English abstract) . |

| [2] | Bqhme R, Keiler C. A steganographic scheme for secure communications based on the chaos and the euler theorem. IEEE Trans. on Multimedia, 2004,9(6):1325-1329 . |

| [3] | 沈昌祥,张焕国,冯登国,曹珍富,黄继武.信息安全综述.中国科学(E集:信息科学),2007,37(2):129-150. [dio: 10.3969/j.issn.1674- 7259.2007.02.001] |

| [4] | Moulin P, O’Sullivan JA. Information-Theoretic analysis of information hiding. IEEE Trans. on Information Theory, 2003,49(3): 564-593 . |

| [5] | Cohen A, Lapidoth A. The Gaussian watermarking game. IEEE Trans. on Information Theory, 2002,48(6):1639-1667 . |

| [6] | Somekh-Baruch A, Merhav N. On the capacity game of public watermarking system. IEEE Trans. on Information Theory, 2004, 50(3):511-524 . |

| [7] | Sajedi H, Jamzad M. Secure steganography based on embedding capacity. Int’l Journal of Information Security, 2009,8(6):433-445 . |

| [8] | Cohen AS, Lapidoth A. The capacity of the vector Gaussian watermarking game. In: Lance C, ed. Proc. of the ISIT. Washington: Pérez, 2001. 24-29 . |

| [9] | Fabien A, Petitcolas P, Steinebach M, Raynal F, Dittman J, Fontaine C, Fates N. A public automated Web-based evaluation service for watermarking schemes: Stirmark benchmark. In: Wong PW, Delp EJ, eds. Proc. of the SPIE/IS&T Conf. on Security and Watermarking of Multimedia Contents, Vol.4314. San Jose, 2001. 575-584 . |

| [10] | Vorbruggen JC, Cayre F. The certimark benchmark: Architecture and future perspectives. In: Proc. of the IEEE Int’l Conf. on Multimedia and Expo, Vol.2. Lausanne, 2002. 485-488 . |

| [11] | Kim HC, Lin ET, Guitart O, Delp EJ. Further progress in watermark evaluation testbed (WET). In: Wong PW, Delp EJ, eds. Proc. of the SPIE Int’l Conf. on Security and Watermarking of Multimedia Contents, Vol.5681. 2005. 241-251 . |

| [12] | Solachidis V, Tefas A, Nikolaidis N, Tsekeridou S, Nikolaidis A, Pitas P. A benchmarking protocol for watermarking methods. In: Proc. of the IEEE Int’l Conf. on Image Processing, Vol.3. Thessaloniki, 2001. 1023-1026 . |

| [13] | Mao JF, Zhang R, Niu XX, Yang YX, Zhou LN. Research of spatial domain image digital watermarking payload. EURASIP Journal on Information Security, 2011,5(1):1-12 . |

| [14] | Niu XX, Yang YX. Study on the frame of information steganography and steganalysis. Acta Electronica Sinica, 2006,34(12A): 2421-2424 (in Chinese with English abstract). |

| [15] | Filler T, Judas J, Fridrich J. Minimizing additive distortion in steganography using syndrome-trellis codes. IEEE Trans. on Information Forensics and Security, 2011,6(3):920-935 . |

| [16] | Filler T, Judas J, Fridrich J. Gibbs construction in steganography. IEEE Trans. on Information Forensics and Security, 2010,5(4): 705-720 . |

| [17] | Skodras A, Christopoulos C, Ebrahimi T. The JPEG2000 still image compression standard. IEEE Signal Processing Magazine, 2001,18(5):36-58 . |

| [18] | Pan F, Jun L, Li XG, Guo Y. Steganography based on minimizing embedding impact function and HVS. In: Proc. of the 2011 IEEE Int’l Conf. on Electronics, Communications and Control (ICECC). Ningbo, 2011. 490-493 . |

| [19] | Komiya N, Miyazawa H, Takayama S, Ishikawa Y. Subjective assessment of quality of picture in synchronized carrier TV system. In: Proc. of the 1987 Int’l Symp. on Broadcasting Technology. 1987. 639-647. |

| [20] | Li DC. JPEG2000 image compression standard and applications of key algorithm. Image Technology, 2010,4:26-31 (in Chinese with English abstract). |

| [21] | Fridrich J, Goljan M, Soukal D. Writing on wet paper. IEEE Trans. on Signal Processing, 2005,53(10):3923-3935 . |

| [22] | Barni M, Bartolini F, Piva A. Improved wavelet-based watermarking through pixel-wise masking. IEEE Trans. on Image Processing, 2001,10(5):783-791 . |

| [23] | Lewis AS, Knowles G. Image compression using the 2-D wavelet transform. IEEE Trans. on Image Processing, 1992,1(4):244-250 . |

| [24] | Fridrich J, Goljan M, Soukal D. Perturbed quantization steganography with wet paper codes. In: Proc. of the ACM Multimedia Security Workshop. Magdeburg: New York: ACM, 2004. 4-15 . |

| [25] | Xi L, Ping XJ, Zhang T. Wet paper code based adaptive steganography in IWT domain. Journal of Computer-Aided Design & Computer Graphics, 2007,23(7):1217-1223 (in Chinese with English abstract). |

| [26] | Westfeld A. High capacity despite better steganalysis (F5—A steganographic algorithm). In: Moskowitz IS, ed. Proc. of the 4th Int’l Workshop Information Hiding. LNCS 2137, Pittsburgh, 2001. 289-302 . |

| [27] | Fridrich J, Goljan M, Soukal D. Perturbed quantization steganography. ACM Multimedia Systems, 2005,11(2):98-107 . |

| [28] | Solanki K, Sarkar A, Manjunath BS. YASS: Yet another steganographic scheme that resists blind steganalysis. In: Proc. of the 9th Int’l Workshop Information Hiding. Saint Malo, 2007. 16-31 . |

| [29] | Sallee P. Model-Based steganography. Digital Watermarking Lecture Notes in Computer Science, 2004,2939:154-167 . |

| [30] | Provos N. Defending against statistical steganalysis. In: Proc. of the 10th USENIX Security Symp. Washington, 2001. 323-326 . |

| [31] | Almohammad A, Ghinea G, Hierous RM. JPEG steganography: A performance evaluation of quantization tables. In: Proc. of the Int’l Conf. on Advanced Information Networking and Applications. 2009. 471-478. |

| [32] | Fridrich J, Pevný T, Kodovský J. Statistically undetectable JPEG steganography: Dead ends, challenges, and opportunities. In: Dittmann J, Fridrich J, eds. Proc. of the 9th ACM Multimedia Security Workshop. Dallas, 2007. 3-14 . |

| [33] | http://www.scienceinschool.org/2006/issue1/web |

| [34] | Yang CH, Weng CY, Wang SJ, Sun HM. Adaptive data hiding in edge areas of images with spatial LSB domain systems. IEEE Trans. on Information Forensics and Security, 2008,3(3):488-497 . |

| [35] | Luo Y, Yang YX, Cheng LZ, Xu ZH. Information disguising and hiding technique to protect digital elevation model data. Ruan Jian Xue Bao/Journal of Software, 2007,18(3):739-745 (in Chinese with English abstract). http://www.jos.org.cn/1000-9825/18/ 739.htm |

| [1] | 李晟,张新鹏,王朔中,基于可容忍失真范围的数字图像隐写方法研究.中国图像图形学报,2007,12(2):212-217 . |

| [14] | 钮心忻,杨义先.信息隐写与隐写分析研究框架探讨.电子学报,2006,34(12A):2421-2424. |

| [20] | 李定川.JPEG2000图像压缩标准及其关键算法的应用.影像技术,2010,4:26-31. |

| [25] | 奚玲,平西建,张涛.整数小波域湿纸码自适应信息隐藏算法.计算机辅助设计与图形学学报,2007,23(7):1217-1223. |

| [35] | 罗永,杨岳湘,成礼智,徐志宏.数字高程模型数据的信息伪装和信息隐藏技术.软件学报,2007,18(3):739-745. http://www.jos.org. cn/1000-9825/18/739.htm |

2014, Vol. 25

2014, Vol. 25